Изначально интернет создавался как военная сеть, но сама идея оказалась настолько востребованной, что моментально стала объектом гражданской необходимости. Трудно представить, что еще в 1989 году для получения каких-либо знаний необходимо было ходить в библиотеку, а вся информация поступала непосредственно от ее носителя или же телевизионного приемника. Теперь же каждый человек стал частью информационного потока, который в сою очередь увеличился в несколько сотен, если не тысяч, раз. Информационная революция привела к значительной экономии времени, но в то же время пересадила всех за компьютеры, и в какой-то момент это привело к проблемам.

Изначально интернет создавался как военная сеть, но сама идея оказалась настолько востребованной, что моментально стала объектом гражданской необходимости. Трудно представить, что еще в 1989 году для получения каких-либо знаний необходимо было ходить в библиотеку, а вся информация поступала непосредственно от ее носителя или же телевизионного приемника. Теперь же каждый человек стал частью информационного потока, который в сою очередь увеличился в несколько сотен, если не тысяч, раз. Информационная революция привела к значительной экономии времени, но в то же время пересадила всех за компьютеры, и в какой-то момент это привело к проблемам.

Первой угрозой вторжения в частную жизнь стали сетевые вирусы, которые появились одновременно с запуском Интернета. Уже тогда корпорации стали беспокоиться о сохранности своих данных и начали инвестировать деньги в антивирусное программное обеспечение, но это не остановило вирусную эпидемию, но породило множество теорий заговоров о глобальной слежке. Некоторые сторонники конспирологии до сих пор считают, что вирусы и есть продукт антивирусных компаний, которые якобы занимаются защитой наших данных от собственных же «побочных» продуктов. В этом есть смысл, но вирусы не самая главная угроза человечества.

Гораздо острее обстоят дела с социальными сетями, где с 2004 года пользователи выкладывают свои самые ценные секреты, фотографии, адреса и прочую информацию, раскрытие которой раньше было совершенно неприемлемо и сравнимо с приглашением совершенно незнакомых людей в свой дом. Все это стало возможно благодаря мнимому представлению пользователей об анонимности в Сети, хотя уже в дни становления интернета было ясно, что где-то эта информация будет храниться, и кто-то может получить к ней доступ всегда. Так оно и оказалось, но если ранее мы просто подозревали об этом, то спустя двадцать с лишним лет информация подтвердилась. По сути, Эдвард Сноуден выступил против всей системы и возгласил новую эру Интернета, свидетелями которой мы сейчас и становимся.

С настоящего момента каждый стал беспокоиться о сохранности своих данных, в открытом доступе стало появляться меньше личной информации, а страницы в социальных сетях закрываются приватными настройками. Но всех этих мер недостаточно! Сноуден дал ясно понять, что как бы мы не прятали свои секреты, правительство в любом случае найдет их и сделает это при помощи таких компаний как Microsoft, Apple, Google, Facebook и прочих.

К сожалению, это далеко не полный список, с кем сотрудничают спецслужбы. По факту практически каждая крупная IT-компания занимается предоставлением данных по запросам АНБ и прочих правительственных ведомств. Справедливости ради стоит отметить, что интернет-компании продолжают сражаться за права своих пользователей, но с каждым разом делать это становится все труднее. Сноуден уверяет, что правительство больше не заботится о нашей безопасности, а если и делает это, то в чрезмерной извращенной форме в виде персонального шпионажа. Каждое электронное письмо, сообщение или любая другая публикация, даже будучи удаленной, может быть вновь восстановлена или найдена на неких удаленных серверах, интернет-архивах или закромах баз данных.

Сам факт того, что удалить следы своего присутствия в Сети невозможно, должен заставить каждого пересмотреть свое поведение в Сети. Но не все хотят становиться политкорректными, для некоторых такой образ жизни является неприемлемым, в связи с этим был разработан ряд правил, соблюдение которых позволит вам по-прежнему оставаться анонимом.

Как обеспечить анонимность

Дабы обезопасить себя от правительственных агентов или просто удовлетворить чувство собственной паранойи существует несколько способов избежать слежки или остаться незамеченным.

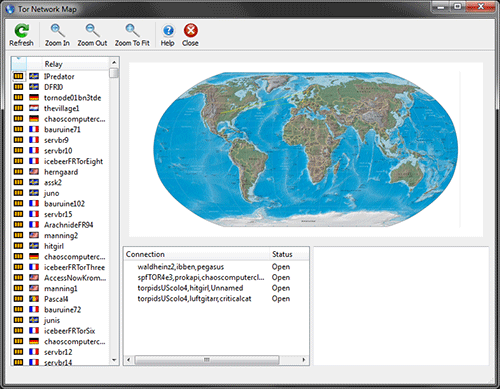

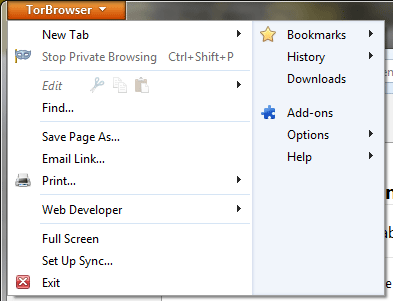

Во-первых не стоит доверять браузерам. Разработчики данного ПО уже изначально позаботились о сборе ваших персональных данных. Однако не менее опасны и сами сайты, которые собирают ваши Cookie, а затем продают их рекламодателям или используют в собственных целях для «скормки» тематического контента. Однако вы можете избежать этого посредством открытия вкладок в режиме инкогнито или установки браузера Tor, в основе которого заложен принцип «луковой маршрутизации», позволяющий устанавливать анонимное сетевое соединение, защищенное от прослушивания. Область применения Tor весьма разнообразна. Частные пользователи обмениваются через него приватной информацией, корпорации сливают данные и шпионят за конкурентами, а спецслужбы используют его для проведения спецопераций. Главным же недостатком Tor является его медлительность.

Но не стоит полагаться лишь на один единственный Tor, поскольку данное программное обеспечение представляет собой не просто браузер, а целую сеть, в которой хранится огромное количество скрытой и уголовно наказуемой информации. Это обстоятельство вынуждает спецслужбы периодически «просвечивать» Tor и находить злостных нарушителей закона, а удается им это благодаря несовершенности исходного кода, который содержит несколько лазеек. Стоит упомянуть и то, что АНБ уже прорабатывает методы по нейтрализации Tor, но пока данная сеть остается одной из самых надежных и защищенных. Ну, а если же вы просто намерены скрыть свой IP-адрес, то лучше воспользоваться прокси-сервером, главное, чтобы вы ему доверяли.

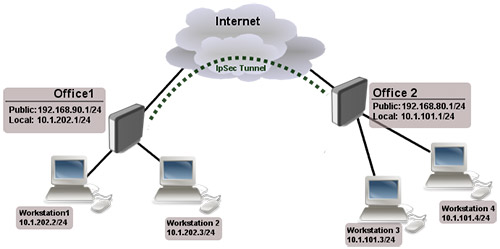

В то же время анонимность в интернете не является гарантом вашей безопасности, правительственные агенты могут воспользоваться сотрудничеством с провайдерами и производителями сетевого оборудования для сбора данных посредством модемов, роутеров и прочей техники. Препятствовать этому можно при помощи криптографических протоколов TLS и IPsec, но опять же бытует мнение, что спецслужбы уже разработали собственные методы обхода таковых, но лучше иметь хоть какую-либо защиту, чем вообще ничего.

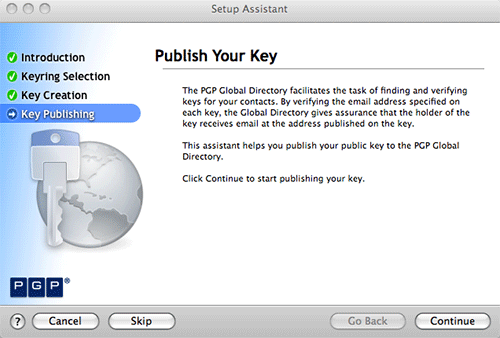

Существуют и более радикальные меры, которые относятся к хранению конкретных файлов и документов. Для работы с ценной информацией лучше вообще приобрести отдельный не подключенный к Сети компьютер, а если вам понадобится отправить ее кому-либо другому, то подвергните документ программной шифрации, скопируйте его на флэш-накопитель и подключите последний к вашему компьютеру для интернета.

Что касается программ шифрации, то лучше использовать те продукты, которые разработаны подальше от вашего дома, поскольку местные разработчики с большой долей вероятности уже сотрудничают с вашим правительством, тогда как дипломатические отношения спецслужб с представителями других стран могут быть осложнены рядом факторов. Другими словами, покупая зарубежное ПО, вы усложняете процесс получения доступа к своему компьютеру.

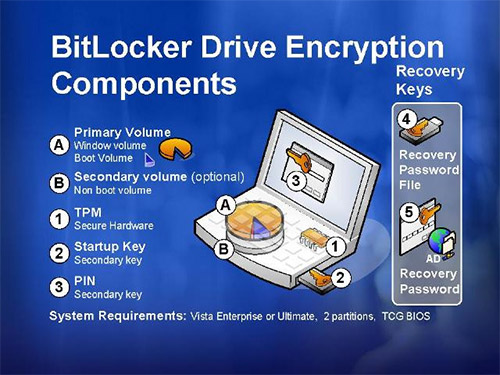

Также обезопасить себя можно посредством активации системы шифрации BitLocker в Windows, которая позволит получить доступ к компьютеру и его данным только владельцу специального ключа. Однако данный метод защиты уязвим к буткит-атакам.

Как видно, ни один из перечисленных методов не имеет стопроцентной гарантии сохранности вашей приватности, но все они обеспечивают достаточную защиту для рядового пользователя Сети.

Впрочем, отчаиваться не стоит, Павел Дуров в этом году инвестировал собственные средства от продажи акций ВКонтакте в технологию безопасного общения. Основатель отечественной социальной сети уверен, что использование алгоритма Диффи – Хеллмана и других технологий шифрования на уровне устройств (end-to-end encryption) позволяет снова сделать наши личные данные действительно личными, и уже скоро пользователи смогут обмениваться сообщениями без посредников.

Остается только посоветовать, вести себя в онлайне всегда сдержано и по возможности не распространяться как минимум о других людях. Также можете написать в комментариях ниже, каким образом вы защищаетесь от взора Большого Брата, что делаете, чтобы ваша подноготная не стала достоянием общественности?